文章目录

八爪鱼怎么开启64位权限?

打开八爪鱼,然后点击设置就能开启64位权限

有没有游戏加速器,不要root的?

没有任何一个不需要root权限的游戏加速器。

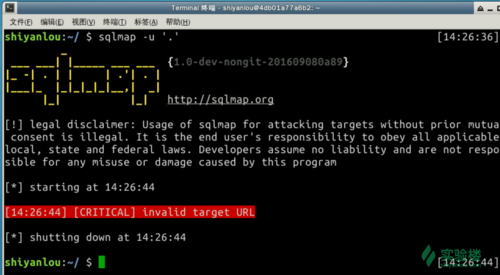

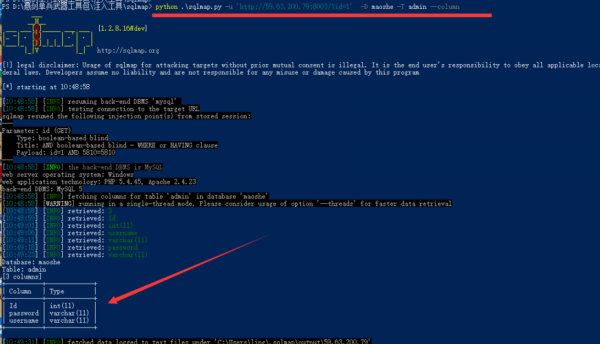

什么是sql注入攻击?

SQL注入攻击是一种网络攻击,攻击者通过在输入表单等页面中输入恶意代码,使得应用程序在执行数据库查询时被欺骗,以达到非法访问、修改或删除数据库中的数据的目的。

其原因是因为在应用程序处理用户输入时,没有足够的过滤或验证,导致恶意代码被注入到SQL语句中,使得攻击者可以在 SQL 语句中注入恶意代码,以控制应用程序,窃取用户数据、获取管理员权限等。

为避免 SQL 注入攻击,应该实施一定的安全防范策略,如过滤用户输入并对输入字符串进行转义,使用参数化查询,限制用户输入长度等等。

这些安全防范措施将有助于预防 SQL 注入攻击,并确保应用程序安全。

SQL注入攻击是一种常见的网络攻击方式,攻击者通过在应用程序的输入参数中注入非法的SQL语句,修改、删除或者窃取数据库中的数据,从而达到恶意攻击目的。

攻击者可通过修改输入参数的方式,直接在程序后台访问数据库,并对其进行攻击,例如通过输入sql语句中的“or 1=1”来让整个数据库被攻击者所控制。

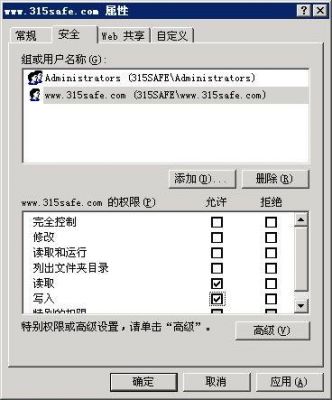

防止 SQL 注入攻击的方法有很多,比如使用参数化查询、限制权限、避免直接使用用户输入的数据等措施来保证网站的安全。

SQL注入攻击是一种利用Web应用程序漏洞的黑客攻击技术,通过在输入表单或URL中注入SQL代码,黑客可以访问并修改应用程序的数据库。

这种攻击可以导致机密信息泄露、数据丢失、系统瘫痪等问题。

SQL注入攻击是一种常见的网络安全问题,在程序的设计和开发中应该注重数据的验证和过滤,以避免被攻击者利用。

同时,加强系统的安全防范,如限制数据库用户的权限、使用防火墙和安全软件等措施也是很重要的。

学习和掌握安全知识,增强安全意识也是有效防止SQL注入攻击的重要方法。

SQL注入攻击是一种利用WEB应用程序中未能正确过滤或转码用户输入的SQL语句,从而使攻击者可以获得有关如何构建和管理的敏感信息,例如用户登录、数据库、网络服务等的攻击方式。

攻击者通常会在输入框中插入一些SQL代码,以获取他们不应该获得的数据或修改已有的数据。

SQL注入攻击通常会对网站的安全和可靠性产生很大的威胁。

因此,开发人员必须对于用户输入进行正确的过滤和转码,以保证网站的安全性。

目前,SQL注入攻击是非常常见的一种网络攻击,许多大型企业的网站都遭受过SQL注入攻击。

为避免此类攻击威胁,开发人员需要使用参数化查询或存储过程来防范SQL注入攻击,以及通过安全审计和日志记录技术来监控前端的用户输入。

此外,企业还可以使用一些专门的安全解决方案,例如WAF(Web应用程序防火墙),以防范SQL注入攻击产生的威胁。

到此,以上就是小编对于注入权限验证配置失败是什么意思的问题就介绍到这了,希望介绍的3点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏